Weak Signals : une avancée majeure de Reveelium V12

L’un des principaux enjeux de la version 12 de Reveelium était de redéfinir la structure de qualification des menaces. Le processus repose aujourd’hui sur un cycle structuré et optimisé : à partir des logs, des signaux faibles sont identifiés, puis requalifiés en alertes. Ces alertes sont ensuite analysées par des experts SOC pour créer des tickets incident, appelés « menaces », permettant des interventions ciblées et rapides auprès des clients.

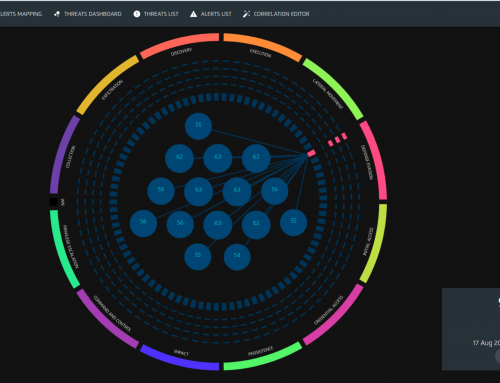

La détection des signaux faibles gagne également en performance avec la v12 grâce à une base de données Weak Signals intégrée à la plateforme. Cette base est enrichie par l’ensemble de nos moteurs (SIEM Rules, Threat Intelligence et UEBA), permettant ainsi la génération d’alertes de sécurité de niveau supérieur.

L’outil Weak Signals a été standardisé pour s’intégrer pleinement aux moteurs de détection et à la plateforme, combinant cohérence visuelle et innovations techniques.

Détection des signaux faibles Reveelium v12 : Cas client

Tutorial Review des éléments de la base Weak Signals

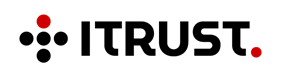

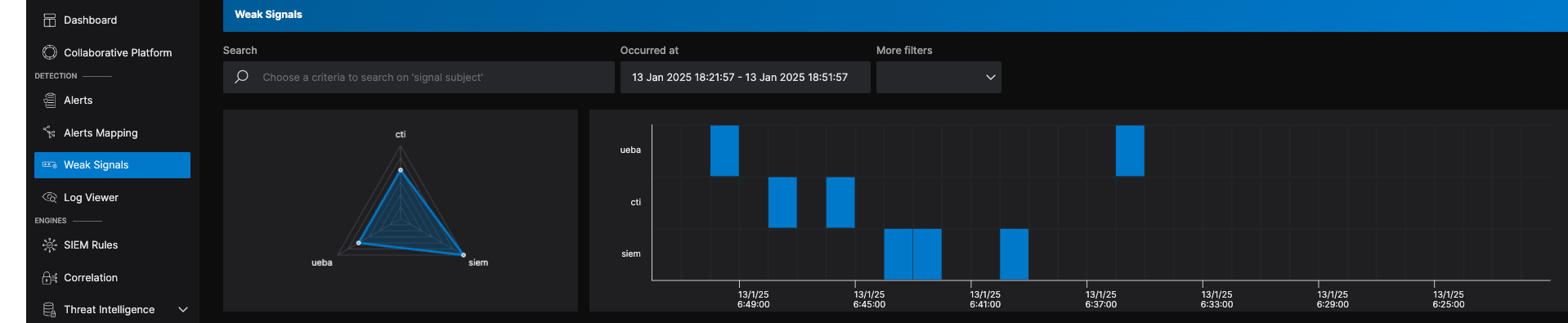

La base Weak Signals est une fonctionnalité majeure de Reveelium pour repérer des signaux faibles de sécurité et mieux comprendre les risques en temps réel. En utilisant les différents graphiques, filtres et options de détail, vous pouvez analyser les alertes de manière approfondie et réagir rapidement aux menaces.

Filtres avancés des signaux Faibles

L’utilisation de filtres avancés permet de générer des alertes plus précises, significatives et pertinentes, renforçant ainsi la sécurité globale des clients. La liste des signaux faibles est filtrable en fonction de différents critères, ce qui permet de se concentrer sur les alertes les plus pertinentes.

- Affichage par défaut : Les 20 premières alertes sont affichées par défaut. Vous pouvez consulter plus d’alertes en cliquant sur le bouton « Load more », qui affiche 20 lignes supplémentaires.

- Critères de filtrage : Voici une liste non exhaustive des critères de filtrage.

- Score : Niveau de sévérité du signal

- Target (cible) : Cible affectée par le signal

- Signal Subject (intitulé du signal) : Description concise du signal faible

- Occurred at (date de survenance) : Moment où le signal a été détecté

- Tactic : Critère de la matrice MITRE ATT&CK auquel le signal appartient

- Technique : Sous-critère de la tactique MITRE à laquelle le signal correspond

- Détails du signal : Un bouton « Detail » vous permet d’afficher les informations détaillées relatives à un signal faible

Graphique et histogramme : L’essentiel en un coup d’œil

Visualisation graphique : Radar

Ce graphique visualise le nombre d’alertes faibles remontées par chaque moteur de détection en fonction des filtres actifs. Il offre une vue d’ensemble de la répartition des signaux détectés et met en lumière l’équilibre entre les différents moteurs.

Visualisation histogramme : Heat Map

L’histogramme illustre le nombre d’alertes par moteur de détection, en fonction des filtres appliqués. En survolant un élément du graphique, des informations clés comme la date/heure, le moteur concerné et le nombre d’alertes sont affichées. L’objectif est d’analyser la répartition des signaux faibles dans le temps pour mieux comprendre leur évolution.

Détails d’un Weak Signal

Lorsque vous cliquez sur le bouton « Détails », une pop-up apparaît. Cette fenêtre offre des informations détaillées sur le signal faible, vous permettant d’analyser les données associées à cet incident.

En cliquant sur « Détails », une pop-up s’affiche. Elle contient les informations suivantes :

- Informations générales : Score, entité concernée, dates de création et de survenance, moteur de détection, et organisation impliquée.

- Détails du signal : Titre et descriptif du signal.

- Informations complémentaires : Adresses IP source et destination, détails et sources du signal, sources habituelles, description, et seuil d’alerte.

Accès et gestion des logs avec le Log Viewer

Le Log Viewer offre une interface avancée pour visualiser et rechercher l’ensemble des logs enregistrés pour votre organisation. Il permet d’effectuer des recherches précises grâce à des filtres sur les dates, les plages de temps « Time Range » (absolues ou relatives), ainsi que des requêtes utilisant des opérateurs logiques et des outils graphiques intuitifs.

Qu’est-ce que les Weak Signals (ou signaux faibles) ?

Les Weak Signals (ou signaux faibles) désignent des événements ou des schémas identifiés à partir de logs qui, pris isolément, peuvent sembler anodins. Cependant, lorsqu’ils sont analysés dans un contexte plus large, ils peuvent révéler des comportements inhabituels ou signaler des menaces potentielles. Voici quelques exemples :

- Une augmentation progressive du taux de requêtes vers un serveur

- Des connexions inhabituelles depuis une localisation géographique éloignée

- Des tentatives répétées de lecture d’un fichier sensible

- Une légère augmentation des appels à des API obsolètes

- Des fichiers supprimés puis recréés avec des noms similaires

- Une utilisation inhabituelle en dehors des heures ouvrées

- Des micro-transactions répétées sur un système de paiement

- L’apparition de messages d’erreur sporadiques mais similaires sur une application

- Des envois répétés de courriels à partir de comptes peu actifs

- Des périphériques réseau récemment activés émettant des signaux non habituels